INSTALACIÓN "OPEN LDAP" PASO A PASO

1-

APTITUDE

INSTALL SLAPD VIM SSH

Al instalar ejecutara un asistente de Debian de configuracion del demonio SLAPD.

En el caso de que el asistente tome la configuracion del dominio del servidor instalado, debe ejecutar DPKG-RECONFIGURE SLAPD y se volvera a ejecutar el asistente donde le pedira el dominio que va a crear ejemplo: ejemplo.com.ar, luego seleccionar que la base de datos sea BDB.

Al instalar ejecutara un asistente de Debian de configuracion del demonio SLAPD.

En el caso de que el asistente tome la configuracion del dominio del servidor instalado, debe ejecutar DPKG-RECONFIGURE SLAPD y se volvera a ejecutar el asistente donde le pedira el dominio que va a crear ejemplo: ejemplo.com.ar, luego seleccionar que la base de datos sea BDB.

2- Verificar el funcionamiento del demonio

con los siguientes comandos:

PS AUX | GREP SLAPD

NETSTAT –AN | GREP :389

TAIL –F /VAR/LOG/SYSLOG

PS AUX | GREP SLAPD

NETSTAT –AN | GREP :389

TAIL –F /VAR/LOG/SYSLOG

3-

Para

el FRONTEND se deben crear las siguientes bases de datos en /ETC/LDAP/

people.ldif - machines.ldif - groups.ldif

people.ldif - machines.ldif - groups.ldif

4-

Los archivos *.LDIF contienen

lo siguiente:

PEOPLE.LDIF

dn: ou=people,dc=ejemplo,dc=com,dc=ar

objetctClass: OrganizationalUnit

ou: people

GROUPS.LDIF

dn: ou=groups,dc=ejemplo,dc=com,dc=ar

objetctClass: OrganizationalUnit

ou: groups

MACHINES.LDIF

dn: ou=machines,dc=ejemplo,dc=com,dc=ar

objetctClass: OrganizationalUnit

ou: machines

PEOPLE.LDIF

dn: ou=people,dc=ejemplo,dc=com,dc=ar

objetctClass: OrganizationalUnit

ou: people

GROUPS.LDIF

dn: ou=groups,dc=ejemplo,dc=com,dc=ar

objetctClass: OrganizationalUnit

ou: groups

MACHINES.LDIF

dn: ou=machines,dc=ejemplo,dc=com,dc=ar

objetctClass: OrganizationalUnit

ou: machines

5-

Se

para el demonio para hacer lo siguiente /ETC/INIT.D/SLAPD STOP

Se ejecutan los siguientes comandos para agregarlos al demonio:

slapadd –l people.ldif

slapadd –l groups.ldif

slapadd –l machines.ldif

Luego se vuelve a iniciar el servicio y se verifica su funcionamiento para ver que este todo correctamente.

Se ejecutan los siguientes comandos para agregarlos al demonio:

slapadd –l people.ldif

slapadd –l groups.ldif

slapadd –l machines.ldif

Luego se vuelve a iniciar el servicio y se verifica su funcionamiento para ver que este todo correctamente.

6-

Se

sigue continuando con la instalacion de los paquetes restantes:

aptitude install php5 php5-imagick php5-imap php5-pgsql php5-ldap php5-mysql libapache2-mod-php5 php5-common php5-tidy php5-xmlrcp php5-xls php5-snmp apache2 phpldapadmin

Para probar PHPLDAPADMIN se ingresa mediante http:://miip/phpldapadmin

aptitude install php5 php5-imagick php5-imap php5-pgsql php5-ldap php5-mysql libapache2-mod-php5 php5-common php5-tidy php5-xmlrcp php5-xls php5-snmp apache2 phpldapadmin

Para probar PHPLDAPADMIN se ingresa mediante http:://miip/phpldapadmin

7-

Se

configura el repositorio de GOSA desde /ETC/APT/SOURCES.LIST

deb http://oss.gonicus.de/pub/gosa/debian-etch/ ./

deb http://oss.gonicus.de/pub/gosa/debian-etch/ ./

8-

APTITUDE

INSTALL GOSA GOSA-SCHEMA GOSA-PLUGIN-?

9-

Dentro

de ETC/LDAP/SLAPD.CONF se va a cargar un listado de esquemas el cual nosotros

debemos agregar los nuevos de GOSA.

# Schema and objectClass definitions

include /etc/ldap/schema/core.schema

include /etc/ldap/schema/cosine.schema

include /etc/ldap/schema/nis.schema

include /etc/ldap/schema/inetorgperson.schema

include /etc/ldap/schema/gosa/samba3.schema

include /etc/ldap/schema/gosa/trust.schema

include /etc/ldap/schema/gosa/gosystem.schema

include /etc/ldap/schema/gosa/gofon.schema

include /etc/ldap/schema/gosa/goto.schema

include /etc/ldap/schema/gosa/gosa-samba3.schema

include /etc/ldap/schema/gosa/goserver.schema

include /etc/ldap/schema/gosa/goto-mime.schema

# Schema and objectClass definitions

include /etc/ldap/schema/core.schema

include /etc/ldap/schema/cosine.schema

include /etc/ldap/schema/nis.schema

include /etc/ldap/schema/inetorgperson.schema

include /etc/ldap/schema/gosa/samba3.schema

include /etc/ldap/schema/gosa/trust.schema

include /etc/ldap/schema/gosa/gosystem.schema

include /etc/ldap/schema/gosa/gofon.schema

include /etc/ldap/schema/gosa/goto.schema

include /etc/ldap/schema/gosa/gosa-samba3.schema

include /etc/ldap/schema/gosa/goserver.schema

include /etc/ldap/schema/gosa/goto-mime.schema

10-

Para continuar con la instalacion de GOSA se hace mediante la WEB

http://miip/gosa/

Se copia el texto seleccionado y se pega en la consola para que nos permita autenticar el acceso por usuario y se presiona en NEXT

11-

Se

selecciona el idioma

12-

Se

verifican automaticamente todos los modulos instalados

13-

Se

acepta la licencia

14-

Se

configura los datos de interconexion como el nombre del dominio, usuario de administrador,

contraseña, tipo de conexión.. Recordar que el usuario va con el formato

cn=admin,dc=ejemplo,dc=com,dc=ar

15-

Verifica tener los schemas cargados

16-

Se configura el administrador, con la

encriptacion y algunos detalles de

administracion como permitir copiar y pegar. En people DN attiribute: se

recomiendo UID para tener compatibilidad

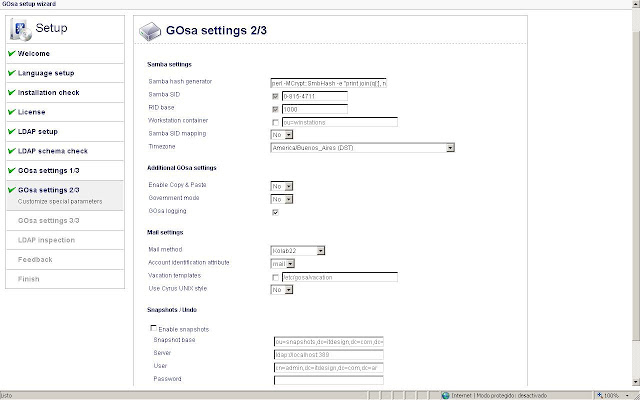

17-

Se configura el TIMEZONE /America/Buenos

Aires, en caso de vincularlo con un mail server se indica el tipo de servidor

de mail. En el caso de Groupware de KOLAB se utiliza el KOLAB22, sino

SenmailCyrus es para un postfix propio y Desmarcar MySQL

18-

Verificar

que este puesto UID y se deja como esta

19-

Donde les dio error el checkeo hacer click en

el boton. Por lo gral es Migrate, Create para crear un usuario administrador.

20-

Para finalizar la instalacion se descarga el

archivo de configuracion a la pc y luego pasarlo con WINSCP a /etc/gosa/

21-

Para terminar de darle los permisos ejecutar

lo siguiente:

chown root:www-data /etc/gosa/gosa.conf

chmod 640 /etc/gosa/gosa.conf

chown root:www-data /etc/gosa/gosa.conf

chmod 640 /etc/gosa/gosa.conf

23- Para darle mas disponibilidad al servicio

se puede poner varios servidores en replica de la siguiente manera:

- En el MASTER LDAP en el archivo /etc/ldap/slapd.conf

RECORDAR SIEMPRE DESCOMENTAR "rootDN" y en caso de error depurar con tail - f /var/log/syslog !!!!

##########REPLICA DEL SERVICIO LDAP #################

rootdn cn=admin,dc=ejemplo,dc=com,dc=ar

moduleload syncprov

overlay syncprov

syncprov-checkpoint 100 10

syncprov-sessionlog 100

- En el SLAVE LDAP en el archivo /etc/ldap/slapd.conf

RECORDAR SIEMPRE DESCOMENTAR "rootDN" y en caso de error depurar con tail - f /var/log/syslog !!!!

#REPLICA LDAP

syncrepl rid=0

provider=ldap://nodo2.ejemplo.com.ar

type=refreshOnly

interval=00:00:00:20

searchbase="dc=ejemplo,dc=com,dc=ar"

filter="(objectClass=*)"

attrs="*"

scope=sub

schemachecking=off

bindmethod=simple

binddn="cn=admin,dc=ejemplo,dc=com,dc=ar"

credentials="linux"

Copiar los archivos de master al slave para que no de errors GOSA

scp -r /etc/ldap/schema/gosa/ root@lenny-pepe-pompin:/etc/ldap/schema/gosa/scp -r /etc/ldap/schema/gosa/ root@lenny-pepe-pompin:/etc/ldap/schema/gosa/

Tambien en cada servidor se debe editar el archivo HOSTS en /etc/hosts

192.168.1.1 nodo1.ejemplo.com.ar nodo1

192.168.1.2 nodo2.ejemplo.com.ar nodo2

Esto igual deberian tener los 2 servidores en replica para que puedan hacer ping entre si y tener conectivadad en caso de que un servidor este fuera de servicio.

NOTA: Para autenticar contra un dominio linux instalar "aptitude install ldap-utils libpam-ldap libnss-ldap nscd"

- En el MASTER LDAP en el archivo /etc/ldap/slapd.conf

RECORDAR SIEMPRE DESCOMENTAR "rootDN" y en caso de error depurar con tail - f /var/log/syslog !!!!

##########REPLICA DEL SERVICIO LDAP #################

rootdn cn=admin,dc=ejemplo,dc=com,dc=ar

moduleload syncprov

overlay syncprov

syncprov-checkpoint 100 10

syncprov-sessionlog 100

- En el SLAVE LDAP en el archivo /etc/ldap/slapd.conf

RECORDAR SIEMPRE DESCOMENTAR "rootDN" y en caso de error depurar con tail - f /var/log/syslog !!!!

#REPLICA LDAP

syncrepl rid=0

provider=ldap://nodo2.ejemplo.com.ar

type=refreshOnly

interval=00:00:00:20

searchbase="dc=ejemplo,dc=com,dc=ar"

filter="(objectClass=*)"

attrs="*"

scope=sub

schemachecking=off

bindmethod=simple

binddn="cn=admin,dc=ejemplo,dc=com,dc=ar"

credentials="linux"

Copiar los archivos de master al slave para que no de errors GOSA

scp -r /etc/ldap/schema/gosa/ root@lenny-pepe-pompin:/etc/ldap/schema/gosa/scp -r /etc/ldap/schema/gosa/ root@lenny-pepe-pompin:/etc/ldap/schema/gosa/

Tambien en cada servidor se debe editar el archivo HOSTS en /etc/hosts

192.168.1.1 nodo1.ejemplo.com.ar nodo1

192.168.1.2 nodo2.ejemplo.com.ar nodo2

Esto igual deberian tener los 2 servidores en replica para que puedan hacer ping entre si y tener conectivadad en caso de que un servidor este fuera de servicio.

NOTA: Para autenticar contra un dominio linux instalar "aptitude install ldap-utils libpam-ldap libnss-ldap nscd"

Como siempre, quedo a su disposición por cualquier consulta que tengan sobre los temas tratados en este blog o dudas puntales, para ello pueden contactarse a consultas@conectividadit.com

Saludos cordiales,

Saludos cordiales,

Marcelo Bugallo

Asesor Tecnológico

Conectividad IT

Asesor Tecnológico

Conectividad IT

No hay comentarios:

Publicar un comentario